Comparativ, în primul semestru al anului 2018 au fost depistate doar aproximativ 12 milioane de atacuri, provenind de la 69.000 de adrese IP.

Profitând de o securitate slabă a produselor IoT, infractorii cibernetici își intensifică tentativele de a crea și de a monetiza botnet-uri IoT.

Atacurile cibernetice asupra dispozitivelor IoT sunt în plină expansiune, având în vedere că, deși tot mai mulți oameni și organizații cumpără dispozitive „inteligente” (conectate la rețea și interactive), cum ar fi routere sau camere de securitate DVR, nu toată lumea consideră că merită efortul de a le proteja. Infractorii cibernetici, însă, văd tot mai multe oportunități financiare în exploatarea unor astfel de dispozitive. Ei folosesc rețele de dispozitive inteligente infectate pentru atacuri DDoS sau ca proxy pentru alte tipuri de acțiuni rău intenționate. Pentru a afla mai multe despre cum funcționează astfel de atacuri și cum să le prevină, experții Kaspersky au pregătit „borcane cu miere” - dispozitive capcană, folosite pentru a atrage atenția infractorilor cibernetici și a le analiza activitățile.

Pe baza analizei datelor colectate de la „borcanele cu miere”, atacurile asupra dispozitivelor IoT nu sunt de obicei complexe, ci ascunse: s-ar putea ca utilizatorii nici să nu observe că dispozitivele lor sunt folosite de altcineva. Mirai, familia malware din spatele a 39% dintre atacuri, poate să utilizeze exploit-uri, ceea ce înseamnă că aceste botnet-uri își pot face loc prin intermediul unor vulnerabilități vechi, rămase nerezolvate, ale dispozitivului și îl pot controla. O altă tehnică este brute force (încercarea unui număr mare de parole, pentru a vedea dacă se potrivește vreuna), care este metoda folosită de a doua cea mai răspândită familie de malware din listă - Nyadrop. Nyadrop a fost descoperit în 38,57% dintre atacuri și servește adesea ca downloader Mirai. Această familie a fost una dintre cele mai active amenințări în ultimii ani. Al treilea cel mai răspândit botnet care a amenințat dispozitivele inteligente, Gafgyt - cu 2,12% - folosește, de asemenea, metoda brute force.

Andrei Dănescu, Dexory | Cum au ajutat investițiile de 250 de milioane de dolari la implementarea de roboți în depozite

Andrei Dănescu, Dexory | Cum au ajutat investițiile de 250 de milioane de dolari la implementarea de roboți în depozite

În plus, cercetătorii au reușit să localizeze regiunile aflate în topul surselor de infectare în H1 2019. Acestea sunt China, cu 30% dintre toate atacurile derulate în această țară, Brazilia – cu 19% și Egipt, cu 12%. În urmă cu un an, în primul semestru din 2018, situația era diferită, Brazilia conducea cu 28%, iar China era pe locul al doilea, cu 14%, urmată de Japonia, cu 11%.

„Pe măsură ce oamenii sunt tot mai mult înconjurați de dispozitive inteligente, asistăm la intensificarea atacurilor IoT”, explică Dan Demeter, security researcher la Kaspersky. „Judecând după numărul extins de atacuri și persistența infractorilor, putem spune că IoT este o zonă fructuoasă pentru atacatori, care folosesc chiar și cele mai primitive metode, cum ar fi ghicirea parolelor și a variantelor de autentificare. Acest lucru este mult mai ușor decât s-ar putea crede: de cele mai multe ori, cele mai frecvente combinații sunt de obicei „suport / suport”, urmate de „admin / admin”, „default / default”. Este foarte ușor de schimbat parola implicită, așa că le recomandăm tuturor să facă acest pas simplu către securizarea dispozitivelor inteligente.”

Pentru a vă păstra dispozitivele în siguranță, Kaspersky le recomandă utilizatorilor:

- Instalați actualizări pentru firmware cât mai curând posibil după ce sunt disponibile. Odată constatată o vulnerabilitate, aceasta poate fi remediată prin intermediul corecțiilor aduse de actualizări.

- Schimbați întotdeauna parolele din fabricație. Utilizați parole complicate care includ atât majuscule, cât și litere mici, numere și simboluri, dacă este posibil.

- Faceți reboot dispozitivului imediat ce considerați că acționează ciudat. S-ar putea să vă ajute să scăpați de malware-ul existent, dar acest lucru nu reduce riscul unei alte infecții.

- Restricționați accesul la dispozitivele IoT, cu ajutorul unui VPN local, care vă permite să le accesați din rețeaua „de acasă”, în loc să le expuneți public pe Internet. Wireguard este o soluție VPN simplă și open-source, care s-ar putea să merite încercată.

Kaspersky recomandă companiilor să ia următoarele măsuri:

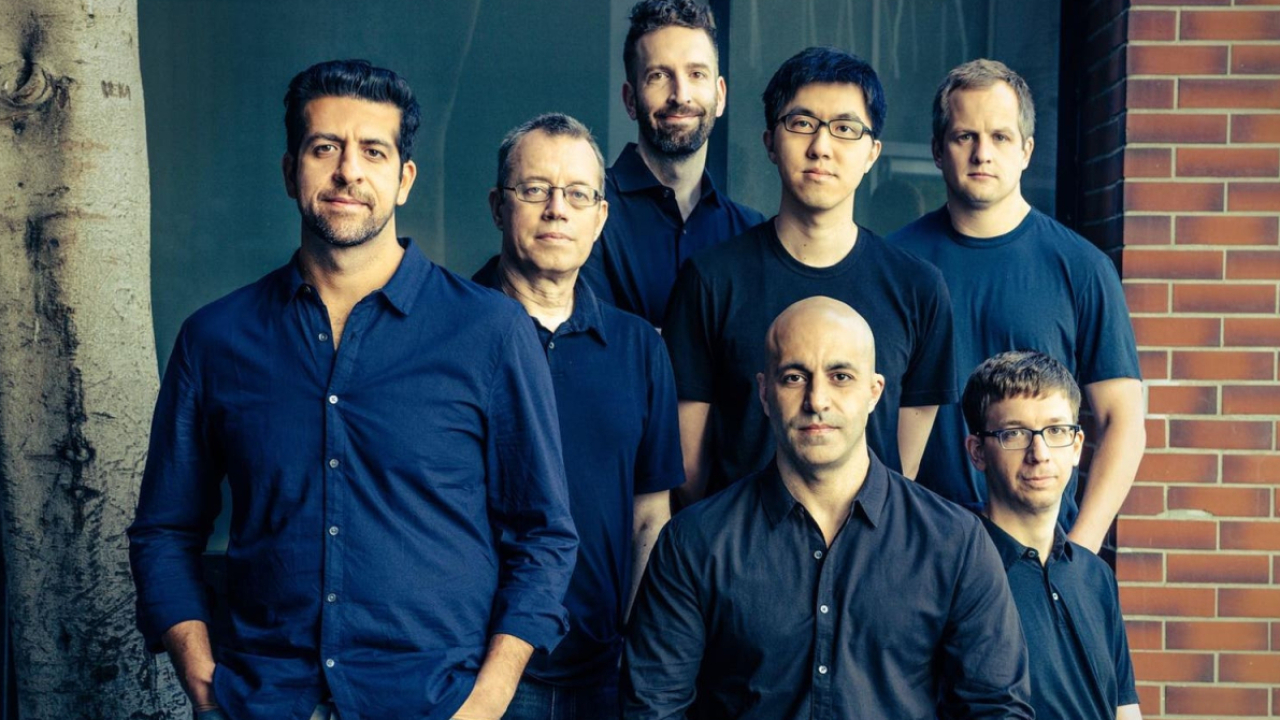

Startup-ul creat de românii Ion Stoica și Matei Zaharia, Databricks, investiție la evaluare de 134 mld. $

Startup-ul creat de românii Ion Stoica și Matei Zaharia, Databricks, investiție la evaluare de 134 mld. $

- Utilizați fluxuri de date despre amenințări pentru a bloca conexiunile de rețea provenite de la adrese de rețea periculoase, detectate de cercetătorii de securitate.

- Asigurați-vă că toate dispozitivele software sunt actualizate. Dispozitivele care nu au primit patch-uri ar trebui să fie păstrate într-o rețea separată, inaccesibilă utilizatorilor neautorizați.

Oana Coșman

Oana Coșman